Per E-Mail verbreitet sich aktuell ein gefährlicher Banking-Trojaner. Proofpoint hat die Schadsoftware DanaBot im Mai 2018 entdeckt. Jetzt hat DanaBot seinen Weg nicht nur nach Europa, sondern auch nach Deutschland gefunden.

Wie sich der Banking-Trojaner ausbreitet, welche Banken er im Visier hat und welche E-Mail-Provider er nutzt, erfahrt ihr bei uns.

Banking-Trojaner DanaBot kommt aus Australien

Banking-Trojaner sind keine Seltenheit. Auch wir berichten immer wieder über diese Art von Schadsoftware. Weitere Informationen zum Thema erhaltet ihr in unseren Blogbeiträgen Word-Virus Didrex, Banking-Trojaner BankBot und Android-Trojaner Marcher. Den aktuellen Banking-Trojaner mit Namen DanaBot hat ESET beobachtet. Dabei haben die Sicherheitsforscher festgestellt, dass sich DanaBot zuletzt sehr stark verbreitet hat.

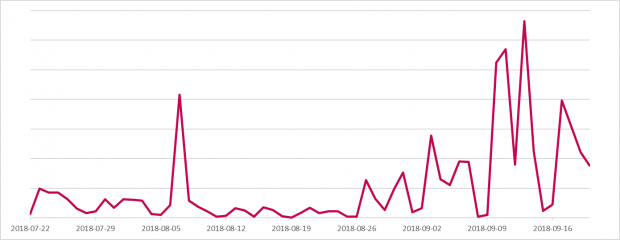

Die Schadsoftware tauchte ursprünglich in Australien auf, berichtet Proofpoint. Kurz darauf erschien sie in Polen und mittlerweile ist DanaBot in weiteren Ländern aktiv. Zugleich stiegen die Erkennungsraten des Trojaners stark an. Zwei Spitzen – Anfang August und Ende September – sind dabei deutlich erkennbar.

Die Sicherheitsforscher von ESET beobachten einen Anstieg der Erkennungsrate. Foto: ESET

Schadsoftware DanaBot greift deutsche Banken an

Die Schadsoftware DanaBot, die vor allem über die Provider Gmail und Outlook versendet wird, ist auch in Deutschland angekommen. Sie hat deutsche Banken im Visier.

Die Kriminellen hinter DanaBot versuchen, mithilfe von Anhängen in E-Mails an eure Login-Daten zu gelangen. Bei den E-Mail-Anhängen handelt es sich um Rechnungen, die bezahlt werden sollen. Betroffen sind die Online-Angebote folgender Banken:

- Commerzbank

- Sparda-Bank

- Comdirekt

- Deutsche Bank

- Berliner Bank

- Norisbank

- Targobank

Aber nicht nur Deutschland ist betroffen. Auch in Polen, Italien, Österreich und der Ukraine ist die Malware aktiv. Eine weitere Verbreitung gilt als wahrscheinlich.

Schadsoftware DanaBot verändert sich ständig

Für die Sicherheitsforscher hat es die Schadsoftware DanaBot in sich, vor allem, weil sie sich ständig weiterentwickelt und seine Funktionen durch Plugins ausführen kann. ESET hat bislang folgende Plugins entdeckt:

- ein VNC-Plugin und ein RDP-Plugin stellen Verbindungen zum Computer des Opfers her und steuern ihn aus der Ferne

- das Sniffer-Plugin schleust bösartige Skripte in euren Browser, während ihr eine Internet-Banking-Seite besucht

- das Stealer-Plugin sammelt Passwörter von Anwendungen wie Browser, FTP-Clients, VPN-Clients, Chat- und E-Mail-Programme, Poker usw.

- zuletzt installiert das TOR-Plugin einen TOR-Proxy und ermöglicht so den Zugriff auf .onion-Websites

Allerdings arbeiten die Kriminellen stets an neuen Funktionen, um die Reichweite der Malware zu erhöhen. Die Liste wird also länger werden. Außerdem können immer mehr Banken ins Visier der Kriminellen geraten. DanaBot ist also weiterhin aktiv und höchst gefährlich ist.

Welchen Schutz vor DanaBot gibt es?

Da sich die Schadsoftware über gefährliche Anhänge in E-Mails verbreitet, solltet ihr bei E-Mails von unbekannten Absendern stets höchste Vorsicht walten lassen. Wie ihr euch vor Schadsoftware schützen könnt, erfahrt ihr in unserem Ratgeber Schadsoftware und Managed Services. Thomas Uhlemann, Security Specialist bei ESET, sagt in einer Pressemitteilung außerdem, dass „Online-Banking Nutzer […] darauf achten [sollten], mithilfe passender Antiviren-Software ausreichend geschützt zu sein.“

Damit euch der Banking-Trojaner DanaBot nicht gefährlich werden kann, empfehlen wir einen Virenschutz von PC-SPEZIALIST vor Ort. Und wenn ihr keine Lust habt, euch regelmäßig um Updates und Backups zu kümmern, hilft euch unser Servicepaket, euren Rechner stets sicher zu halten.

Schreiben Sie einen Kommentar