Wieder einmal treibt ein Trojaner sein Unwesen, der es Windows-User abgesehen hat. Sein Name lautet Big Head. Besonders fies: Der Trojaner präsentiert sich als Windows-Update und es gibt ihn in drei Varianten.

Wie Sie sich vor der Ransomware schützen können und wie Sie ihn im Ernstfall wieder loswerden, erfahren Sie bei uns.

Unser Beitrag über Big Head im Überblick:

Neue Ransomware Big Head

Dass sich Ransomware tarnt, um erfolgreich möglichst viele Computer zu infiltrieren, ist an sich nichts Neues. Big Head (zu deutsch Großer Kopf) tarnt sich allerdings als wichtiges Windows-Update und wird dadurch äußerst gefährlich. Denn mittlerweile sollte ja bekannt sein, dass nur durch Updates die Sicherheit von PCs gewährleistet ist. Sicherheitslücken werden durch Updates geschlossen, Angreifer haben keinen Zugriff mehr.

Wenn nun aber die Angreifer selbst ein vermeintliches Update vorgaukeln, hat man als Laie kaum noch eine Chance, den Angreifer als solchen zu erkennen. Und genau darauf zielen die Hintermänner von Big Head ab. Sie haben es bislang vor allem auf private Computernutzer und Laien abgesehen, die sich wenig um ihre IT-Sicherheit kümmern.

Den neuen Erpressertrojaner gibt es gleich in zwei Varianten: Einerseits tarnt sie sich als Windows-Update, andererseits spielt sie vor, ein Word-Installationsprogramm zu sein. In der zweiten Variante ist auch das entsprechende Microsoft-Word-Logo dabei. Natürlich hat Microsoft nichts mit dem fiesen Trojaner zu tun, das Logo wurde gefälscht.

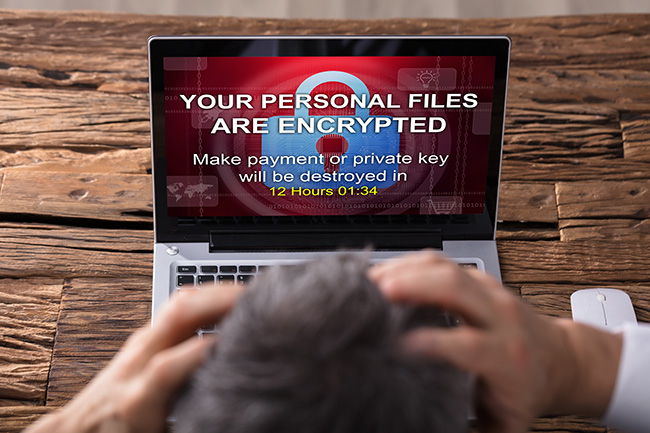

Big Head tarnt sich als Windows-Update und verschlüsselt persönliche Dateien. Bild: ©Andrey Popov/stock.adobe.com

Big Head verschlüsselt Dateien

Wer das vermeintliche Update von Windows oder die Installation von Word startet, darf allerdings keine Aktualisierung erwarten, sondern die Verschlüsselung seiner Daten. Dabei handelt Big Head folgendermaßen:

Die Malware installiert drei AES-verschlüsselte Dateien auf dem infizierten Rechner. Eine davon dient zur Verbreitung der Malware, eine weitere zur Kommunikation mit dem Telegram-Bot und die dritte AES-Datei verschlüsselt Dateien und kann dem Nutzer das gefälschte Windows-Update oder die Word-Installation anzeigen.

Sobald der Rechner infiziert ist, führt die Malware verschiedene Maßnahmen durch. Unter anderem erstellt sie einen Registrierungsschlüssel, überschreibt vorhandene Dateien oder deaktiviert den Task-Manager. Auch auf dem Rechner befindliche Sicherungskopien werden gnadenlos gelöscht, um eine Wiederherstellung des Systems zu verhindern. Zusätzlich beendet die Malware Sicherheitsprozesse, um die Reaktivierung in jedem Fall zu verhindern.

Schutz durch PC-SPEZIALIST

Bemerkenswert ist, dass Big Head für die Funktionalität von Windows entscheidende Verzeichnisse nicht angreift. So verschlüsselt die Malware beispielsweise nicht die Verzeichnisse „Windows“, „Papierkorb“, „Programme“, „Temp“, „Programmdaten“, „Microsoft“ und „Anwendungsdaten“. Grund: Das System soll brauchbar bleiben. Ist der Rechner erst einmal verschlüsselt, folgt eine Nachricht, in der die Erpresser Lösegeld fordern, das in Bitcoin, einer von vielen Kryptowährungen, zu zahlen ist.

Um nicht in die Falle zu tappen, ist es wichtig, dass Sie Ihren Computer auf dem neuesten Stand halten. Wenn Sie sich nicht sicher sind, ob Sie den Trojaner als solchen erkennen, geben Sie die Verantwortung für Ihre IT am besten in die erfahrenen Hände von PC-SPEZIALIST in Ihrer Nähe.

Mit dem Eins-für-Alles-Paket sind Sie in Sachen IT-Sicherheit und Updates Ihrer Hard- und Software auf jeden Fall auf der sicheren Seite. Mit einem einmaligen PC-Check können die IT-Experten vor Ort prüfen, ob Ihr Rechner eine gefährliche Schadsoftware enthält.

Big Head sorgt dafür, dass Fremde Zugriff auf Ihren Rechner haben. Bild: ©enjoys25/stock.adobe.com

Textdatei mit Lösegeldforderung

Sobald Big Head mit seiner Verschlüsselung Ihrer Dateien fertig ist, erstellt die Malware eine Textdatei mit dem Namen README_[Zufallszahl].txt. In ihr ist der Weg zur Entschlüsselung der Dateien hinterlegt – und die Aussage, dass private Informationen veröffentlicht wurden. Das soll das Opfer unter Druck setzen.

In der Textdatei ist zudem eine persönliche ID für das Opfer hinterlegt und eine E-Mail-Adresse, mit der eine Kontaktaufnahme zu den Cyberkriminellen möglich ist. Unter Zusendung der persönlichen ID sollen die Daten wieder entschlüsselt werden – jedoch nicht ohne eine entsprechende Lösegeldzahlung.

Zudem warnen die Angreifer vor dem Versuch, die Daten ohne die Hilfe der Hacker wiederherzustellen. Dies würde zu einem dauerhaften Datenverlust führen. Aber: Eine Zahlung von Lösegeld ist keine Gewähr für die Entschlüsselung der Daten!

Big Head entfernen

Angeblich gibt es bereits eine Entfernungsprogramm für Big Head. Das jedenfalls schreibt bugsfighter und verweist auf SpyHunter 5. Das Entfernungsprogramm entfernt demnach alle Dateien, Ordner und Registrierungsschlüssel der Big-Head-Ransomware. Mit der kostenlosen Testversion ist ein Virenscan und eine einmalige Entfernung möglich. Aber auch von Kaspersky und Norton soll es bereits Entschlüsselungsprogramme geben.

Wichtig: Die ursprüngliche Infektion mit Big Head funktioniert über Spam bzw. Phishing-Mails. Über verseuchte Links oder das Abgreifen persönlicher Informationen erhalten die Hacker dann Zugriff auf Ihren Rechner.

Auch, wenn aktuell vor allem private Nutzer Ziel von Big Head sind, so ist nicht ausgeschlossen, dass auf Dauer auch Firmen ins Visier geraten. Damit Ihre Mitarbeiter nicht auf Phishing-Versuche hereinfallen, sind eine ausgefeilte IT-Strategie und Awareness-Schulungen empfehlenswert. Umfangreichen Schutz bietet zudem der IT-Basisschutz. Sie haben Fragen? Nehmen Sie Kontakt zu uns auf.

_______________________________________________

Quellen: fortinet, connect-living, born-city, bugsfighter, winfuture

Schreiben Sie einen Kommentar