Haben Sie schonmal von Brute Force gehört? Dabei handelt es sich um einen kriminellen Hackerangriff, der natürlich nur eins im Sinn hat: Den Zugriff auf Ihre Daten.

Was Brute Force aber genau ist, wie eine Brute-Force-Attacke funktioniert und wie Sie sowohl Ihre privaten als auch Ihre Firmendaten davor schützen können, erfahren Sie bei uns.

Unser Beitrag über Brute Force im Überblick:

Was ist Brute Force?

Der Begriff Brute Force stammt aus dem Englischen und heißt übersetzt „rohe Gewalt“. Er hat aber nichts mit körperlicher Gewalt zu tun. Stattdessen ist Brute Force eine Lösungsmethode für Probleme unter anderem aus den Bereichen der Informatik und Kryptologie. Sie basiert auf ein Ausprobieren der möglichen (oder zumindest vieler möglicher) Fälle. Als alternativer Begriff wird erschöpfende Suche (engl. exhaustive search) verwendet.

Bezogen auf die Computertechnik handelt es sich bei einem Brute-Force-Angriff um den Versuch, an fremde Passwörter und Benutzernamen zu gelangen, eine verborgene Webseite oder einen Entschlüsselungs-Key zu finden. Die Angreifer gehen dabei nach dem Prinzip Trial And Error (auf deutsch: „Versuch und Irrtum“) vor und hoffen, die gesuchte Informationen irgendwie erraten zu können. Die Angriffsmethode Brute Force ist zwar alt, aber bei Hackern immer noch sehr beliebt und leider effektiv.

Dabei haben die Cyberkriminellen keine feste Zielgruppe vor Augen. Sowohl Firmen als auch Privatpersonen können zum Opfer werden. Vergleichbar ist ein Brute-Force-Angriff mit dem Öffnen eines Tresors, bei dem die Tresorknacker viele verschiedene Zahlenkombinationen ausprobieren, bis sie Erfolg haben.

Die Kriminellen folgen der Holzhammer-Methode, um Passwörter und Zugangsdaten zu erraten. Bild: Pexels/Pixabay

Brute-Force-Angriff häufig per Tool

Es lässt sich denken, dass ein Angriff mittels Brute Force viel Zeit in Anspruch nimmt. Da Passwörter und andere Zugangsdaten schlicht erraten werden, finden die Hacker die Lösung umso schwieriger, je länger das Passwort ist. Dennoch gilt: Je mehr Kombinationen die Hacker probieren, desto höher ist die Erfolgsaussicht. Prinzipiell lässt sich nämlich jedes Geheimnis durch Ausprobieren lösen.

Und moderne, leistungsfähige Rechnersysteme sind heutzutage in der Lage, binnen kurzer Zeit viele mögliche Kombinationen durchzurechnen. Es liegt in Ihrer Hand, die Erfolgsaussichten für Angriffe per Brute Force zu minimieren. Helfen können komplexe Passwörter, lange Schlüssel und die Begrenzung von möglichen Fehlversuchen bei Logins.

Da das Erraten von Passwörtern langwierig sein kann, finden Brute-Force-Attacken häufig mit einem Tool statt. Solche Tools suchen automatisiert nach den Passwörtern.

Mögliche Angriffe per Brute Force

Kriminelle Hacker nutzen verschiedene Möglichkeiten, Angriffe und Attacken per Brute Force zu starten. Denn ihr Ziel ist klar formuliert: Sie wollen möglichst schnell an Passwörter, Bankenlogins oder sensible Daten gelangen. Dafür gehen sie folgende Wege:

- Beim Credential Recycling nutzen Hacker Benutzernamen und Passwörter aus früheren Angriffen.

- Beim Reverse-Brute-Force-Angriff (auch: umgekehrter Brute-Force-Angriff) kennt der Hacker das Passwort, nicht aber der Benutzername, den er dann mittels Brute Force, also per Versuch und Irrtum sucht.

- Das grundlegendste Tool für Brute Force sind oft Wörterbücher und Wortlisten. Beim Wörterbuchangriff nutzen die Kriminellen alle Wörter eines vorgegebenen Wörterbuchs, um das passende Kennwort zu finden. Bei diesem Vorgehen können Wörter mit Zahlen oder Sonderzeichen ergänzt werden, was aber sehr aufwändig ist.

Weitere Varianten von Brute-Force-Angriffen setzen auf das Ausprobieren häufig verwendeter Passwörter, wie etwa „Passwort“, „admin“, „12345678“, „qwertz“ und eine weitere große Anzahl bekannter Zeichenkombinationen. Welche erschreckend leicht herauszufindenden Passwörter auf der Hitliste der Deutschen ganz oben stehen, lesen Sie im Blogbeitrag Bestenliste der beliebtesten Passwörter. In unserem Ratgeber beantworten wir Fragen zur Passwortsicherheit und zur Möglichkeit, Passwörter zu verwalten.

Hacker versuchen viel, um an Ihre Daten zu gelangen. Schützen Sie sich! Bild: Unsplash/Bermix Studio

Brute Force – wie können Sie sich schützen?

Wie schon erwähnt: Den größten Schutz vor Brute Force bieten komplexe und lange Passwörter. Denn je länger die Verschlüsselung, desto schwerer ist das Passwort zu knacken. Für IT-Verantwortliche gilt zudem, dass die Hashfunktion verwendet wird, bei der eine zufällige Zeichenfolge aus Buchstaben und Ziffern an das Passwort angehängt wird. Dadurch wird beispielsweise die digitale Signatur sicher. Auch die Zwei-Faktor-Authentifizierung erschwert Brute Force, da die Angreifer nicht über den zweiten Faktor verfügen.

Zudem ist die Begrenzung der möglichen Fehlversuche unbedingt nötig. Denn sie reduziert die Anfälligkeit für Brute-Force-Attacken. Ein Beispiel: Ihre Mitarbeiter dürfen sich nur drei Fehlversuche beim Einloggen ins Firmennetzwerk erlauben. Das Gleiche gilt dann natürlich auch für Hacker und ihren Angriff mittels Brute Force. Folgt auf die dreimalige Eingabe eines falschen Kennworts eine Zeitsperre von mehreren Minuten, ist das auch bei Hackerangriffen so. Die Folge: Die Zeitsperre kann dazu führen, dass sich Hacker anderen Zielen zuwenden. Nämlich solchen, bei denen sie leichteres Spiel (= keine Zwangspause nach x Fehlversuchen) haben.

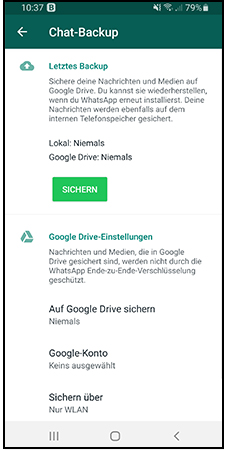

WhatsApp-Schutz gegen Brute Force

Auch WhatsApp will seine User besser vor Brute Force schützen. Das ist vor allem auch dann wichtig, wenn Sie WhatsApp Business nutzen und somit gegebenenfalls sensible Daten via WhatsApp versenden.

Was plant WhatsApp dafür? Laut eines Facebook-Blogbeitrags soll das Nachrichten-Backup künftig durchgehend verschlüsselt werden. Diese Verschlüsselung findet auf dem Gerät der Nutzer statt und zwar bevor er händisch oder automatisch ein Backup von WhatApp erstellt und es auf den Cloud-Speicher des Smartphone-Herstellers hochlädt.

Den Schlüssel können Sie zusätzlich mit einem Passwort sichern. Er wird auf einem speziellen Server-System von WhatsApp gespeichert oder auf Ihrem Gerät. Durch die Verteilung der Sicherheitsmerkmale – Backup in der Cloud und Verschlüsselung-Key auf dem Server oder dem Gerät des Nutzers – entstehe so mehr Sicherheit bei der Datenaufbewahrung.

Das Gute: Weder Apple noch Google können die WhatsApp-Nachrichten entschlüsseln, da sie keinen Zugang zu den Verschlüsselungs-Keys haben. Dank Ende-zu-Ende-Verschlüsselung haben auch WhatsApp und Mutterkonzern Facebook keinen Zugriff. Sie verwalten zwar die Verschlüsselungs-Keys, aber nicht die WhatsApp-Daten an sich.

Bei WhatsApp sollen Nachrichten-Backups künftig vor Brute-Force-Angriffen geschützt sein. Bild: Screenshot PC-SPEZIALIST

Wie funktioniert Brute-Force-Schutz bei WhatsApp?

Aber wie funktioniert der Schutz vor Brute Force bei WhatsApp? WhatsApp erklärt es in einem WhitePaper und schreibt dort folgendes: Sobald die Funktion innerhalb von WhatsApp aktiviert ist, generiert ein eingebauter Nummer-Generator eine randomisierte und einzigartige Verschlüsselungsnummer.

Diese Zahl, also der Entschlüsselungsschlüssel, wird auf dem Gerät des Nutzers noch einmal verschlüsselt, mit einem Nutzer-Passwort gesichert und erst dann auf die Server von WhatsApp geschickt. Die Server wiederum überprüfen die Anzahl der Passwort-Anmeldungen, um die Brute-Force-Angriffe auszuschließen.

Wenn Sie Ihren Schlüssel nicht bei WhatsApp gesichert wissen wollen, können Sie auch lokal speichern. Der Nachteil: Bei jeder Entschlüsselung müssen Sie die 64-stellige Zahlenabfolge des Schlüssels eingeben. Zudem verspricht WhatsApp, dass die Server mit den Backup-Schlüsseln, die sogenannten Hardware Security Modules (HSM), weltweit in eigenen Datenzentren verteilt sind. Außerdem ist das System auf mindestens fünf Servern gleichzeitig gespeichert, um im Fall von Server-Ausfall auf jeden Fall ein oder mehrere Backup-Lösungen zu haben.

PC-SPEZIALIST: IT-Sicherheit vom Profi

In Zeiten zunehmender Digitalisierung und der vermehrten Arbeit aus dem Home Office ist, nehmen auch Cyberangriffe zu – entweder als direkte Folge der Heimarbeit oder als gebuchter Service. Deshalb gilt nicht nur für Privatpersonen, dass technische Geräte mit einem komplexen Passwort zu schützen sind und auch Logins auf Webseiten sollten möglichst schwierige, unterschiedliche und vor allem immer wieder neue Passwörter haben. Das gleiche gilt natürlich auch für Firmen.

Wer jetzt denkt, immer neue Passwörter kann mich mir gar nicht merken, der nimmt Kontakt zu PC-SPEZIALIST in der Nähe auf und lässt sich von unseren Computerfachleuten einen Passwort-Manager installieren. Dieser Manager speichert nicht nur Ihre Passwörter, sondern generiert auch neue. Der Vorteil: Sie müssen sich nur ein einziges Passwort merken. Auf der absolut sicheren Seite sind Sie mit unserem Eins-für-Alles-Paket für Privatpersonen. In der täglichen Überwachung fallen verdächtige Aktivitäten sofort auf und regelmäßige Updates sind inklusive.

Für Firmen beginnt die IT-Sicherheit bereits mit der IT-Ausstattung und endet erst bei der IT-Betreuung. Nur wer neue Geräte mit aktuellster Software hat, zudem den Virenschutz und die Firewall nicht vernachlässigt, ist vor Cyberangriffen relativ sicher. Besten Schutz bietet hier aber der IT-Basisschutz, bei dem unsere IT-Experten Ihre Technik kontinuierlich überwacht und so Angriffe proaktiv verhindert.

_______________________________________________

Weiterführende Links: Computerweekly, Security Insider, Kaspersky, Wikipedia, engineeringfb, WhatsApp-WhitePaper

Schreiben Sie einen Kommentar